SCS評価制度とは? 業種別ガイドラインやISMS、NISTとの関係性を整理する

サプライチェーンを狙ったサイバー攻撃が、経営上のリスクとして強く認識されるようになった現在。政府も本格的に対応するべく、セキュリティ上のリスクや課題を整理し、ガイドラインの作成に取り組んでいます。こうした流れの中で、2025年に経済産業省が公表した「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)」が話題になっています。本コラムでは、SCS評価制度の概要と、既存の業種別ガイドラインとの違いやカバーする範囲について解説します。

サプライチェーン攻撃の脅威と「SCS評価制度」の背景とは?

サプライチェーンとは「商品の企画、開発から、調達、製造、在庫管理、物流、販売までの一連のプロセス、およびこの商流に関わる組織群(注1)」を指しますが、このビジネス上のつながりを悪用する攻撃が大きな脅威となっています。IPA(情報処理推進機構)の 「情報セキュリティ10大脅威 2026」 では、1位の「ランサム攻撃による被害」に次いで2位が「サプライチェーンや委託先を狙った攻撃」となっています。

(注1) 出典:IPA 『「情報セキュリティ10大脅威 2025」解説書[組織編]』

情報セキュリティ10大脅威 2026[組織]

| 順位 | 「組織」向け脅威 | 初選出年 | 10大脅威での取り扱い (2016年以降) |

|---|---|---|---|

| 1 | ランサム攻撃による被害 | 2016年 | 11年連続11回目 |

| 2 | サプライチェーンや委託先を狙った攻撃 | 2019年 | 8年連続8回目 |

| 3 | AIの利用をめぐるサイバーリスク | 2026年 | 初選出 |

| 4 | システムの脆弱性を悪用した攻撃 | 2016年 | 6年連続9回目 |

| 5 | 機密情報を狙った標的型攻撃 | 2016年 | 11年連続11回目 |

※ 出典:IPA 『情報セキュリティ10大脅威 2026』 より、上位5位までを引用

近年、実際にサプライチェーン攻撃の被害に遭う企業・組織群は増加していると言われています。攻撃に遭うと大きなビジネス上の損失を被ることもあり、多くの企業は取引先にセキュリティ対策の強化を求めるようになりました。

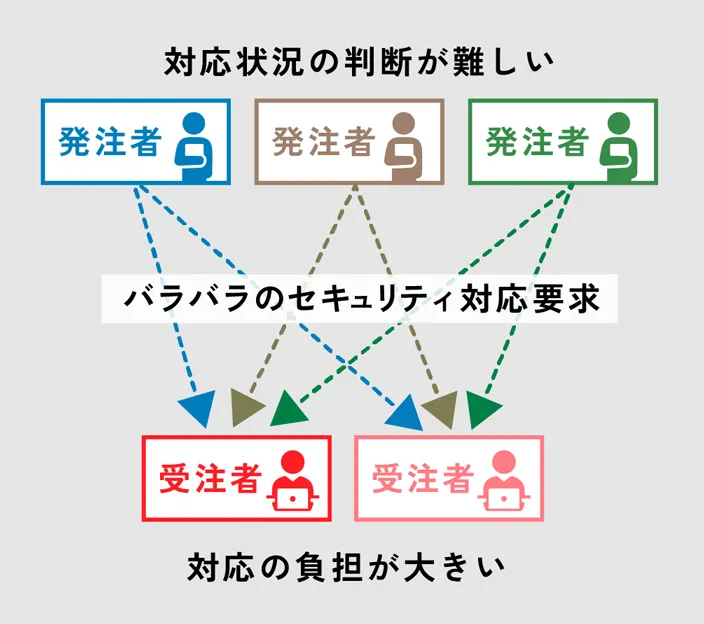

しかし、発注企業(発注者)、委託先企業(受注者)にとって、下記のような課題が生じていると指摘されています(注2)。

- 発注企業:

取引先におけるセキュリティ対策が可視化しづらく、要求事項(チェックリスト等)の適正性の担保も難しい - 委託先企業:

複雑なサプライチェーン下で様々な取引先から様々な要求事項を求められ、過度な負担につながっている(特に中小企業を中心に)

(注2) 出典:経済産業省 『サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)』 (2025年12月)

つまり、発注者にとっては対応状況の判断が難しく、受注者にとっては複数の発注者ごとにバラバラのセキュリティ対応要求に応えなければならず、その負担が大きくなっているというのです。

こうした状況を受け、経済産業省では「 サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案) 」を公表し、意見公募を開始しました。そして、2025年度中の成案化を目指し、2026年度末頃の制度開始に向けて検討が進められています。では、この制度の概要について、次項で詳しく見ていきましょう。

「★」による評価とは? SCS評価制度の概要と、発注企業・受注企業それぞれのメリット

SCS評価制度の趣旨について経済産業省は次のように述べています。

本制度では、サプライチェーンにおけるリスクを対象にした上で、各企業の立ち位置に応じて必要なセキュリティ対策を提示するため、複数のセキュリティ対策の段階★を設けています。

(略)

本制度の活用促進を通じて、取引先へのサイバー攻撃を起因とした不正侵入等のリスクや製品・サービスの提供が途絶えるリスクの軽減を図り、サプライチェーン全体のセキュリティ対策水準を向上させることが、本制度の目的です※。(略)

※ 本制度は、企業のセキュリティ対策への対応状況を可視化するものであり、事業者のセキュリティ対策レベルを競わせることを目的としたもの(格付け制度等)ではありません。

※ 出典:

『「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」(SCS評価制度の構築方針(案))を公表しました』

(2025年12月)

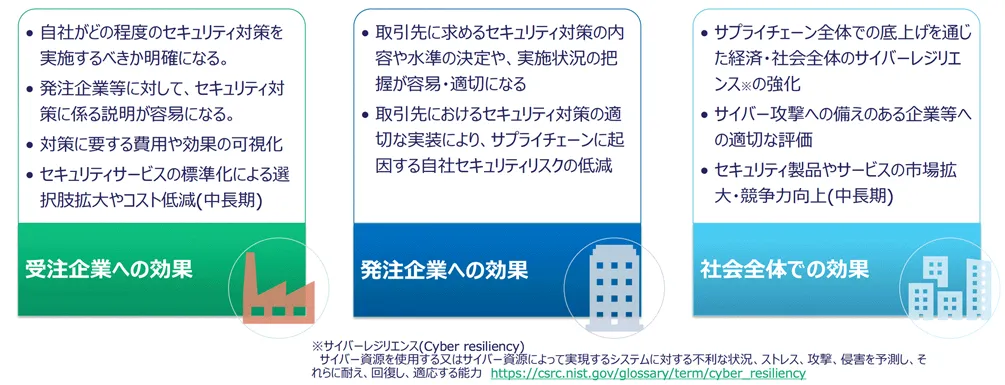

その目的は、セキュリティ対策の段階を「★」の数を用いて評価することで、発注者と受注者の双方が、適切なセキュリティ対策を行い、その対策状況を分かりやすく説明できるようにすることを目指しています。さらに、サプライチェーンにおける各企業のセキュリティ対策が適切に行われるようになることで、経済・社会全体でのサイバーレジリエンス強化も期待できるとしています。

※ 出典:経済産業省

『サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)』

(2025年12月) P6 「制度の目的」

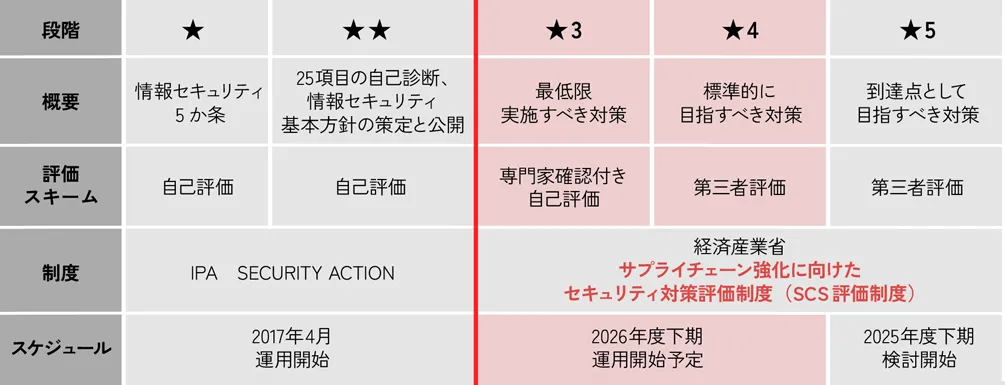

本制度では、企業の状況に応じたセキュリティ対策の目安を分かりやすく示すため、対策レベルを「★」の数で表しています。「★3」「★4」「★5」それぞれの段階について、その概要を以下にまとめます。

- ★3については、一般的なサイバー脅威に対処しうる水準を目指すものとして規定。

- ★4は、初期侵入の防御にとどまらず、内外への被害拡大防止・目的遂行のリスク低減によって取引先のデータやシステム保護に寄与する点や、サプライチェーンにおける自社の役割に適合したサプライチェーン強靭化策が講じられていることを水準として想定。

- ★5については、より高度なサイバー攻撃への対応として、自組織のリスクを適切に把握・マネジメントした上で、システムに対する具体的な対策としては既存のガイドライン等も踏まえた上で現時点でのベストプラクティスに基づく対策を実行する形を想定(★3・4の精査も踏まえ、今後更に具体化)。

- 上位の段階はそれ以下の段階で求められる事項を包括するため、例えば、★3を事前に取得していなければ★4を取得できないという関係とはならない。

※ 出典:経済産業省

『サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)』

(2025年12月)P13「制度において設ける段階(★3・★4)」

なお、「★」「★★」については、先行する「 SECURITY ACTION 」にて区分を設定しています。これらも含め★1〜★5をまとめると下表のようになります

この「★」評価が、委託先との関係にどのように影響するのかを例で示します。

発注元(下図左)が、自社(下図中央)との取引において「★4」のセキュリティ対応を求めている場合を考えます。

自社がその要求に沿って「★4」相当の対策を実施していれば、発注元が求める評価水準を満たしていることになります。

一方、自社が発注先(下図右)に対して「★4」を求めているにもかかわらず、発注先が「★3」水準までしか対応できていない場合には、発注要件を満たしていないことになります。

また、自社の立場から見ると、他の発注元に対しても「★4」への対応を示すことができるため、これまで求められていたセキュリティチェックシートへの回答などの手間を軽減できるメリットがあります。

SCS評価制度と業種別ガイドラインやNISTフレームワーク、ISMS認証との関係は?

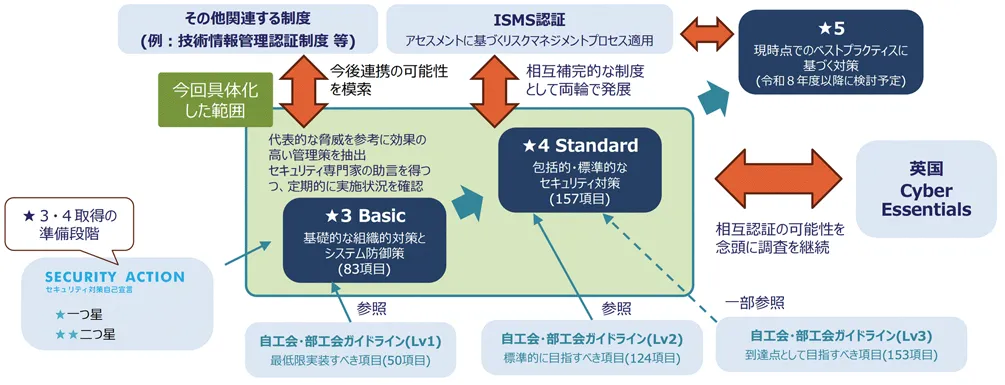

SCS評価制度は、現状の業種別ガイドラインやISMS認証など、既存の枠組みと競合するものでしょうか。例えば、ISMS(情報セキュリティマネジメントシステム)は、情報セキュリティを継続的に改善するための「マネジメントの仕組み」を評価する枠組みであり、運用体制・規程・リスク評価・監査などを含む包括的な管理を重視します。

一方、SCS評価制度はこれらに置き換わるものというより、サプライチェーンで求められる「まず最低限ここまで」という共通ラインを現場で迅速に合意できる基準と捉えるのが分かりやすいでしょう。そのため、経済産業省によると、SCS評価制度は国際標準である「ISMS適合性評価制度」等と相互補完的な制度として発展していくことを目指しているとしています(注3)。

また、「英国Cyber Essentials(注4)」とは、「将来的な相互認証等の可能性も念頭に、引き続き調査・意見交換を継続」する関係と述べています。

(注3) 出典:経済産業省

『サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)』

(2025年12月)P26「国内外の関連制度等との連携・整合」

(注4) 英国Cyber Essentials(サイバー・エッセンシャルズ)は、代表的なサイバー攻撃への普遍的な防御策として、英国セキュリティ機関NCSCが提供するフレームワーク。企業の規模によらず、一般的なサイバー攻撃全般から組織を保護するのに役立つとされている。

出典:経済産業省

『「サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ』

(2025年4月)

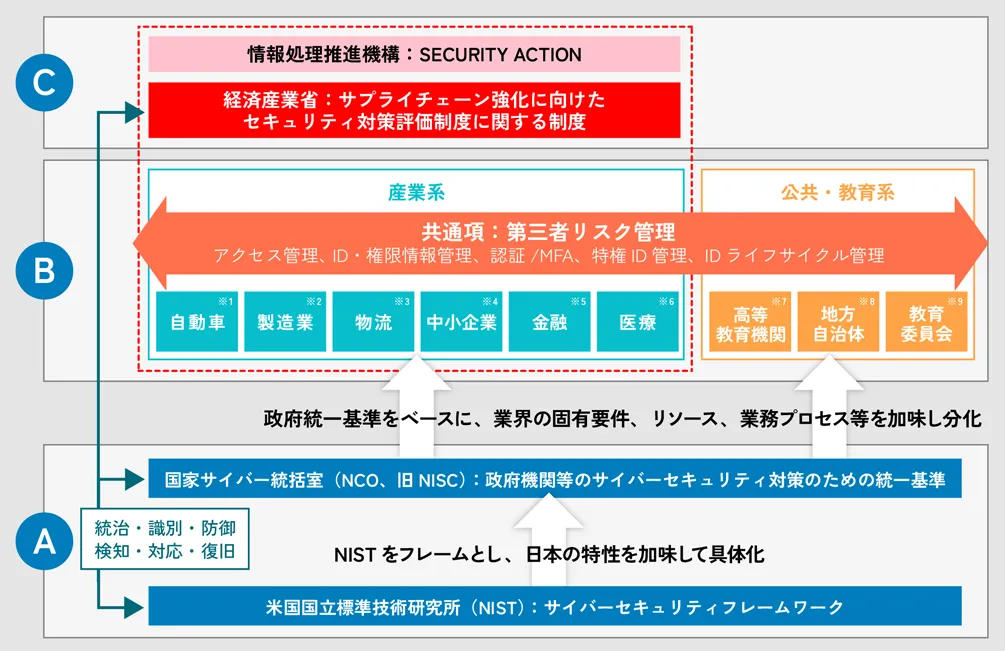

一方、先行している他の業界別ガイドラインとSCS評価制度との位置づけの違いやカバーしている範囲などはどのような関係性になるのでしょうか。改めて下図のように整理しました。

※1 JAMA/JAPIA 『

自工会/部工会・サイバーセキュリティガイドライン

』

※2 経済産業省 『

工場システムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン

』

※3 国土交通省 『

物流分野における情報セキュリティ確保に係る安全ガイドライン

』(貨物自動車運送/倉庫)

※4 情報処理推進機構(IPA) 『

中小企業の情報セキュリティ対策ガイドライン

』

※5 金融庁 『

金融分野におけるサイバーセキュリティに関するガイドライン

』

※6 厚生労働省 『

医療情報システムの安全管理に関するガイドライン

』

※7 国立情報学研究所 『

高等教育機関の情報セキュリティ対策のためのサンプル規程集

』

※8 総務省 『

地方公共団体における情報セキュリティポリシーに関するガイドライン

』

※9 文部科学省 『

教育情報セキュリティポリシー関するガイドライン

』

まず、セキュリティ対策を体系的に整理した、国際的に活用されている代表的なフレームワークが、アメリカ国立標準技術研究所(NIST)の「NIST サイバーセキュリティフレームワーク(CSF)」です。このフレームワークの影響は大きく、日本でも国家サイバー統括室(NCO、旧NISC)が日本の特性を加味したうえで、政府機関等のサイバーセキュリティ対策のための統一基準を策定しています。(図のA部)

関連コラム: 『国内外のセキュリティガイドラインに学ぶ…共通原則「IT資産の把握・不明機器の排除」とは』

各業界のセキュリティガイドラインを見ると、業種を超えて共通しているのが、委託先や取引先を含めた第三者リスク管理の考え方です。

とりわけ重要となるのが、「誰に」「どのように」「どこまで」アクセスを許可し、不要になったアクセスを確実に遮断できているかという、ID管理・認証(MFA)・権限管理・IDライフサイクル管理の領域です。図では、この第三者リスク管理の共通要素を例示しています。(図のB部)

また、制度構築方針(案)によると、SCS評価制度における「★3」「★4」は「自工会/部工会ガイドライン」の「Lv1」、「Lv2」に対応し、自工会・部工会とSCS評価制度との連携を引き続き検討しているとしています。

関連コラム: 『「自工会/部工会・サイバーセキュリティガイドライン」のアクセス権管理、認証・認可とID管理について整理する』

そして今、SCS評価制度は産業系の企業を中心に対応が進められようとしています。多くの企業がサプライチェーンの一角に位置することから、業種を問わずさまざまな企業で対応が求められると考えられます。また、いずれはその動きが公共・教育系へと広がっていく可能性もあり、今後もその動向は注視していく必要があります。(図のC部)

まとめ

今回は、SCS評価制度の構築が進められている背景と、構築方針で述べられているポイント、さらにはさまざまなガイドラインとの関係性について整理しました。2026年度末の制度開始に向けてまだ制度の内容が定まっていない部分はありますが、すでに評価基準案も公表されています。その対応には時間がかかる可能性もありますので、現在の評価基準案をもとに自社での取り組みを検討する必要があるでしょう。

SCS評価制度は、第三者リスク管理やサプライチェーンセキュリティを考える上で、ID管理を避けて通れない制度設計となっています。

今後もコラムやオンラインセミナーにおいて、評価基準案に関係する「権限管理(ID管理、認証、アクセス制御など)」や「デバイス管理」といった分野を中心に、制度と実装の関係を分かりやすく解説していく予定です。引き続きご参考にしていただければ幸いです。