ID管理に関する基本的な用語集〜わかりにくい専門用語を解説します

IDとアカウント、認証と認可、ID基盤と認証基盤…「ID管理」の担当になったものの、専門的な用語が多く、戸惑う方も多いのではないでしょうか。そこで本コラムでは、ID管理に関する基本的な用語を、初めての方でも理解しやすいように、わかりやすく解説します。

はじめに

本コラムでは、ID管理に関する用語を下記のように体系立てて整理しています。詳しく知りたい用語については、下記の単語をクリックして概要の解説をご覧ください。また、詳細解説記事や資料・セミナー情報も提供していますので、ぜひID管理について詳しく知るためにもお役立てください。

1. IDとアカウントの基礎

【ID】

IDとは「Identity(アイデンティティ)」の略称で、特定の個人を識別し、適切なアクセス権限を表すための情報です。

このIDのうち、企業で用いられるものは「エンタープライズID」と呼ばれ、企業に任命された管理者が発行・登録・運用・削除など、そのライフサイクルを管理しています。エンタープライズIDは、本人を特定するための情報(識別番号・社員番号・パスワード・所属や部署などの属性情報)の集合体ともいえます。入館や入室、PCやアプリケーション利用の際に、IDを必須とする使われ方をしています。

一方で、個人利用のサービスで用いられるIDは「コンシューマーID」と呼ばれ、ユーザー本人が自ら登録・管理するもので、エンタープライズIDとは目的や管理主体が異なります。

なお、このサイトで取り上げる「ID」は「エンタープライズID」を指しています。

【アカウント】

アカウントとは、PCやアプリケーション、各種システム、ネットワークなどを使用するための権限や資格を指します。また、そのシステムなどにログインする際に必要な利用者情報のセットなどを指す場合もあります。具体的には、IDなど本人を確認する情報に加えて、登録情報、利用履歴、設定内容などアプリケーションが必要とする情報がまとめられたものです。このアカウント情報に基づき、その人専用の利用環境が提供されます。

【IDとアカウントの違い】

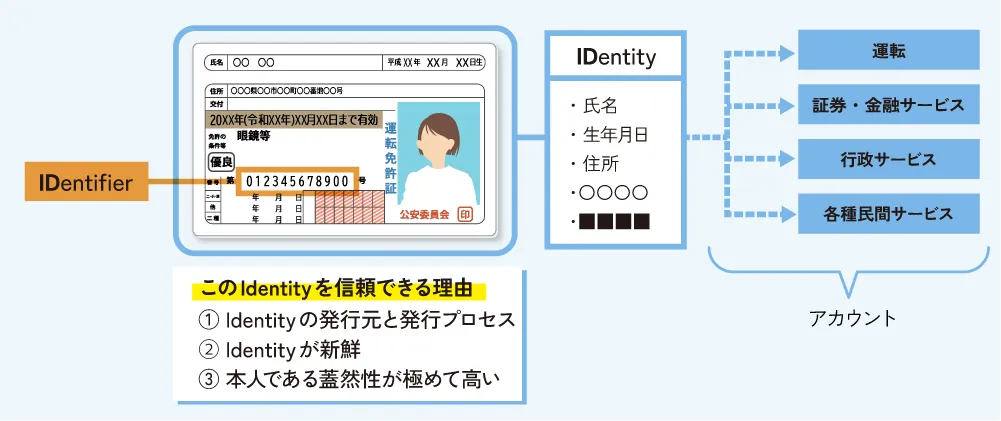

IDとは「Identity(アイデンティティ)」の略称で、氏名・所属・役職・連絡先など、その人自身を特徴づける情報の集合体です。その中でも「社員番号」や「メールアドレス」のように、他の個人と重複しない識別子を「Identifier(アイデンティファイア)」と呼び、個人識別に使用します。

アカウントは、アプリケーションやシステムを利用するための情報の集合体で、個人を示す「Identity」に紐づいて構成されています(特権アカウントや共有アカウントなど、個人に紐づかないものは除く)。

運転免許証に例えると、「運転免許証番号」がIdentifierに該当します。そのIdentifierに紐づけられた「氏名、顔写真、生年月日、住所」などその人を特徴づける情報の集合体、すなわち「運転免許証というカード自体」がID(Identity)ということになります。 また、一般社会で各種サービスを受けるための資格情報(クレジットカード、ネットバンキング、各種会員サービスなど)は、運転免許証(ID)を根拠に用意した「アカウント」といえます。

【源泉情報】

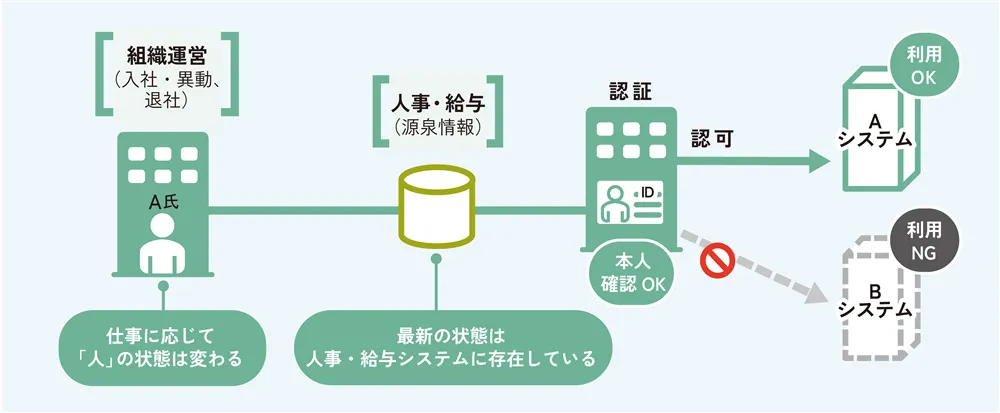

源泉情報とは、自社のID・アカウント管理の元となる社員情報のデータソースを指します。企業のID管理では、多くの場合、人事情報(社員番号、氏名、所属、役職、雇用形態など)が源泉情報として活用されています。

IDが持つ権限情報は、人事情報が持つ所属部署や役職等に連動することが多いため、「人事情報(源泉情報)とID情報を一致」させることがID管理の基本といえます。しかし、実現できていないケースもあるのが実情です。

なお、人事情報とIT情報が一致することには、次のようなメリットがあります。

- 利用者が業務に必要なリソースに迅速にアクセスできる

- 不正利用の防止につながる

- 異動や組織変更時に、権限変更をスムーズに反映できる など

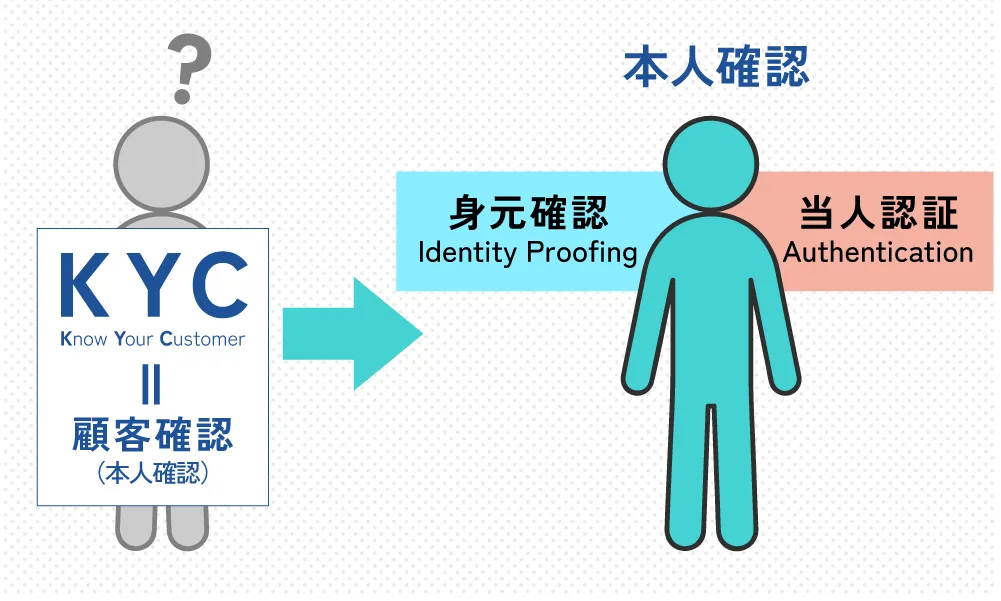

【本人確認、KYC、eKYC、IAL、AAL】

KYCは「Know Your Customer(顧客を知る)」の略で、もともとは金融機関や行政機関がマネーロンダリングやなりすましなどの犯罪防止のために、利用者の身元を確認する仕組みとして導入されました。KYCは「顧客確認(本人確認)」を意味し、基本要素は「身元確認」と「当人認証」の2つです。なお、eKYCは「electronic Know Your Customer」の略で、KYCをオンライン上で完結させる手続きです。非対面で本人確認を行うことで、利便性と効率性を高めることが目的です。

本人確認の要素のうち、「身元確認」は、その人が誰であるかを確認する手続きです。氏名・住所・生年月日などの情報に基づいて実施されます。この身元確認の厳格さを示す指標が「IAL(Identity Assurance Level)」で、IALが高いほど、なりすましのリスクを抑えた信頼性の高い確認が行われていることを意味します。

一方、「当人認証」は、実際に本人であることを確認する手続きです。ログインや入室の際に、ID・パスワード、ICカード、生体情報などを使って行われます。その強度を示す指標が「AAL(Authenticator Assurance Level)」で、AALが高いほど、安全性の高い認証手段が適用されていることを示します。

2. 認証と認可

【認証(Authentication)】

認証とは、「誰(本人)であるかを確認する」ことです。認証には、IDとともに次の要素が用いられる場合があります。

- 知識情報:パスワードやPINコードなど、本人だけが知っている情報

- 生体情報:顔や指紋、虹彩など、身体的な特徴

- 所持情報:ICカードやスマートフォンなど、本人が所持している物

例:Aさん本人であることが「認証」できたので、SaaSが利用できるようになった。

【認可(Authorization)】

認可とは、「適切な権限でアクセスを可能な状態にする」ことです。認証された本人が、あるシステムやアプリケーション等を利用する際に、利用できるかどうかを確認することを指します。

認可には、IDとともに「所属情報」「役職情報」に代表されるような、その人の立場を表す情報を使用することが多いです。

例:Aさん本人と「認証」したSaaSで、「一般業務に必要なファイル」へのアクセスは「認可」された。ただし、「重要ファイル」へのアクセスは「認可」されていない。

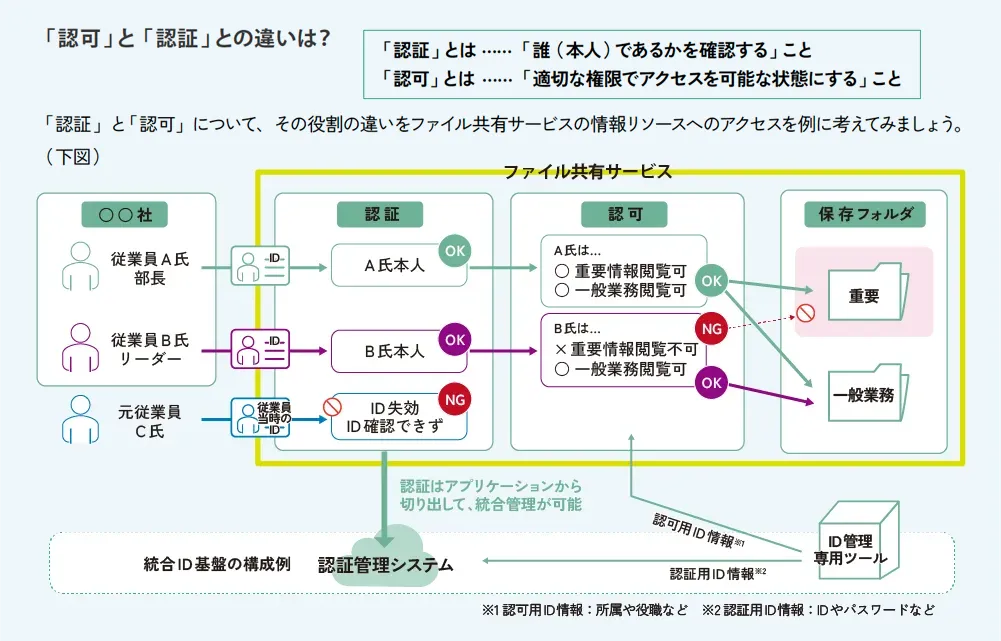

【「認証」と「認可」、「認証用ID情報」と「認可用ID情報」の違い】

認証は「誰(本人)であるかを確認する」ことで、認可とは「適切な権限でアクセスを可能な状態にする」ことです。いくつかの例でその違いを見てみましょう。

まず、ファイル共有サービスを利用する場合(下図)、「認証」で本人確認します。この時に求められる「認証用ID情報」はIDやパスワードです。本人確認後、部長のA氏は重要フォルダや一般業務フォルダへのアクセスが「認可」され、リーダーのB氏は一般業務フォルダへのアクセスが「認可」されます。このときの「認可用ID情報」は、所属や役職などです。

また、運転免許証で例えると、「認証用ID情報」は「氏名・顔写真」などが該当します。「認可用ID情報」は「生年月日、住所、免許の種類(普通免許/大型免許など)や条件(AT限定、眼鏡使用など)」といった情報が該当します。

【多要素認証】

多要素認証とは、複数の異なる要素を組み合わせて本人であることを確認する認証方式を指します。認証に使われる要素は主に以下の3種類に分類され、これらのうち異なる2種類以上を組み合わせ、すべての認証が成功しなければログインできないという仕組みです。

- 知識情報:パスワードやPINコードなど、本人だけが知っている情報

- 生体情報:顔や指紋、虹彩など、身体的な特徴

- 所持情報:ICカードやスマートフォンなど、本人が所持している物

例えば、「パスワード(知識情報)+指紋(生体情報)」というように、複数の要素を組み合わせて認証を行う機能です。

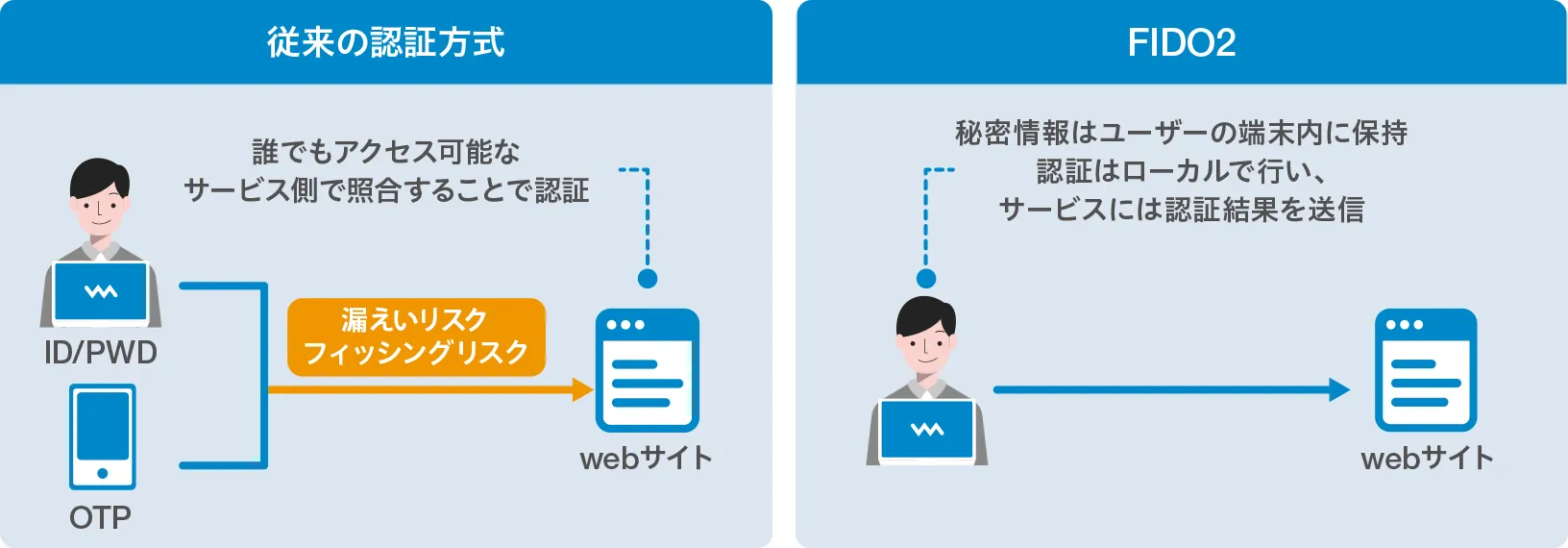

【パスキー(FIDO2)】

パスキー(Passkey)とは、パスワードを使わずにログインできる本人認証の仕組みです。従来のように複雑なパスワードを覚える必要はなく、顔認証や指紋認証、USBセキュリティキーなどを使用して、より簡単かつ安全にログインできます。この仕組みは、FIDO2(Fast Identity Online 2)という国際的な認証標準に基づいています。FIDO2は、「FIDOアライアンス」という非営利団体が策定した技術仕様で、オンラインサービスにおけるパスワード依存をなくし、フィッシングや不正アクセスのリスクを減らすことを目的としています。FIDO2では、ユーザーの端末上で秘密鍵を安全に保管し、ログイン時には生体認証や物理キーを使って本人確認を行う仕組みです。

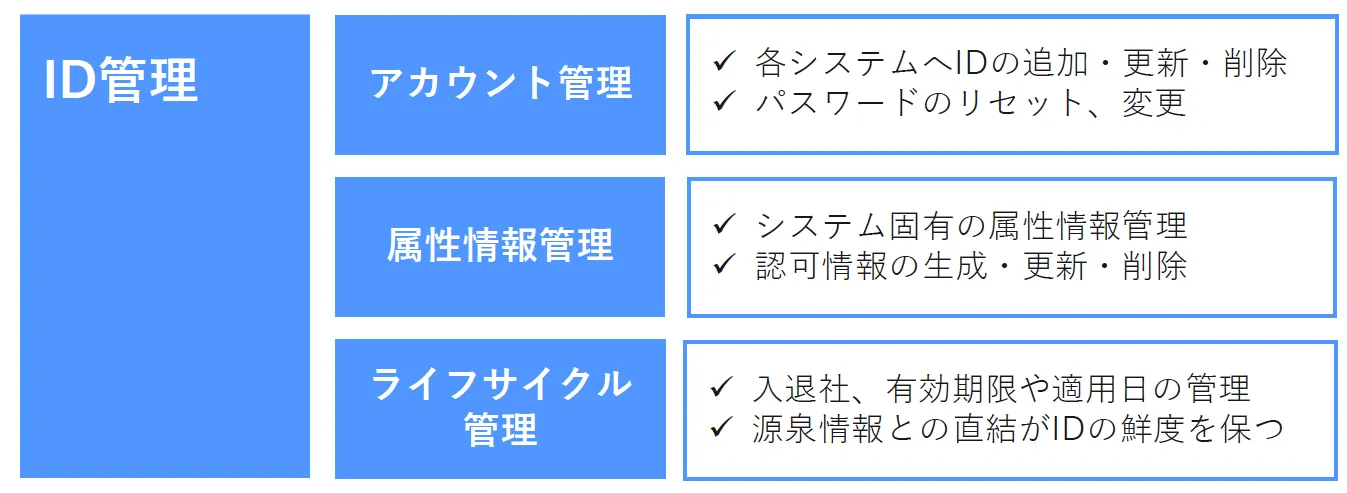

3. ID管理と認証管理

【ID管理】

企業におけるID管理には「企業ITのセキュリティを保つためのもの」と「組織運営に欠かせない取り組み」という大きく2つの目的が挙げられます。そもそも、企業では従来、IDはExcelなどで管理されてきましたが、企業で利用するシステムやアプリケーションが増加しIDの運用管理が煩雑化すると、確実にIDを最新の状態に保つことが重視されるようになりました。

ID管理に関する業務の効率化と確実な管理を実現するために、ID管理システム・サービスの需要が増しています。ID情報を集約して管理する製品としてはActive DirectoryやLDAP、それらを制御・運用管理するID管理システム(IdM)やIDaaS(クラウド型ID管理サービス)などがあります。

【認証管理】

認証管理とは、複数のシステムやWebサービスなどで本人性を確認するための認証用ID情報を管理し、そのシステムなどを利用するための仕組みです。最近はシングルサインオン(SSO)システムを指すことが多くなっていますが、Active DirectoryやLDAPで認証用ID情報を管理することも認証管理といえるでしょう。

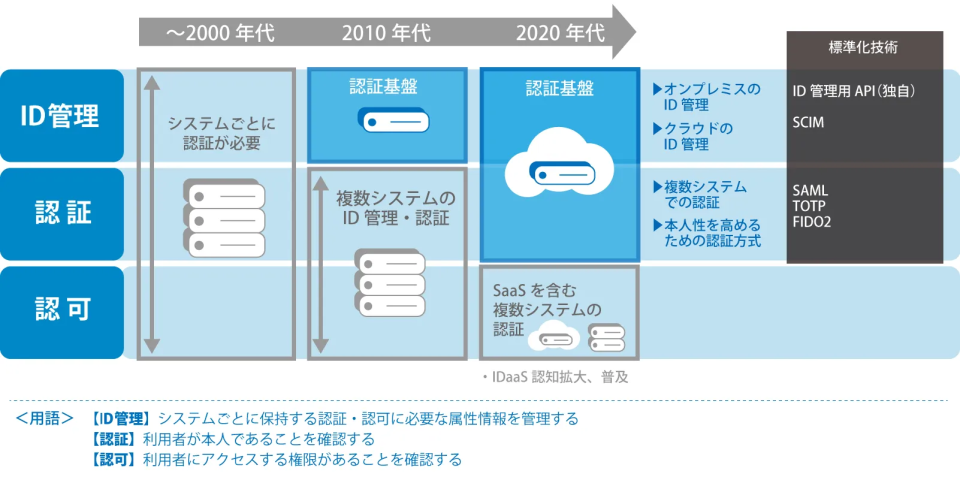

なお、認証基盤は、発行されたIDを用いて各システムやサービスへの認証という役割を担うというところが、ID基盤とは異なる点です。IDのライフサイクルを一元的に管理・運用する仕組みが「ID基盤」、そのIDを使って認証する仕組みが「認証基盤」と位置づけられます。

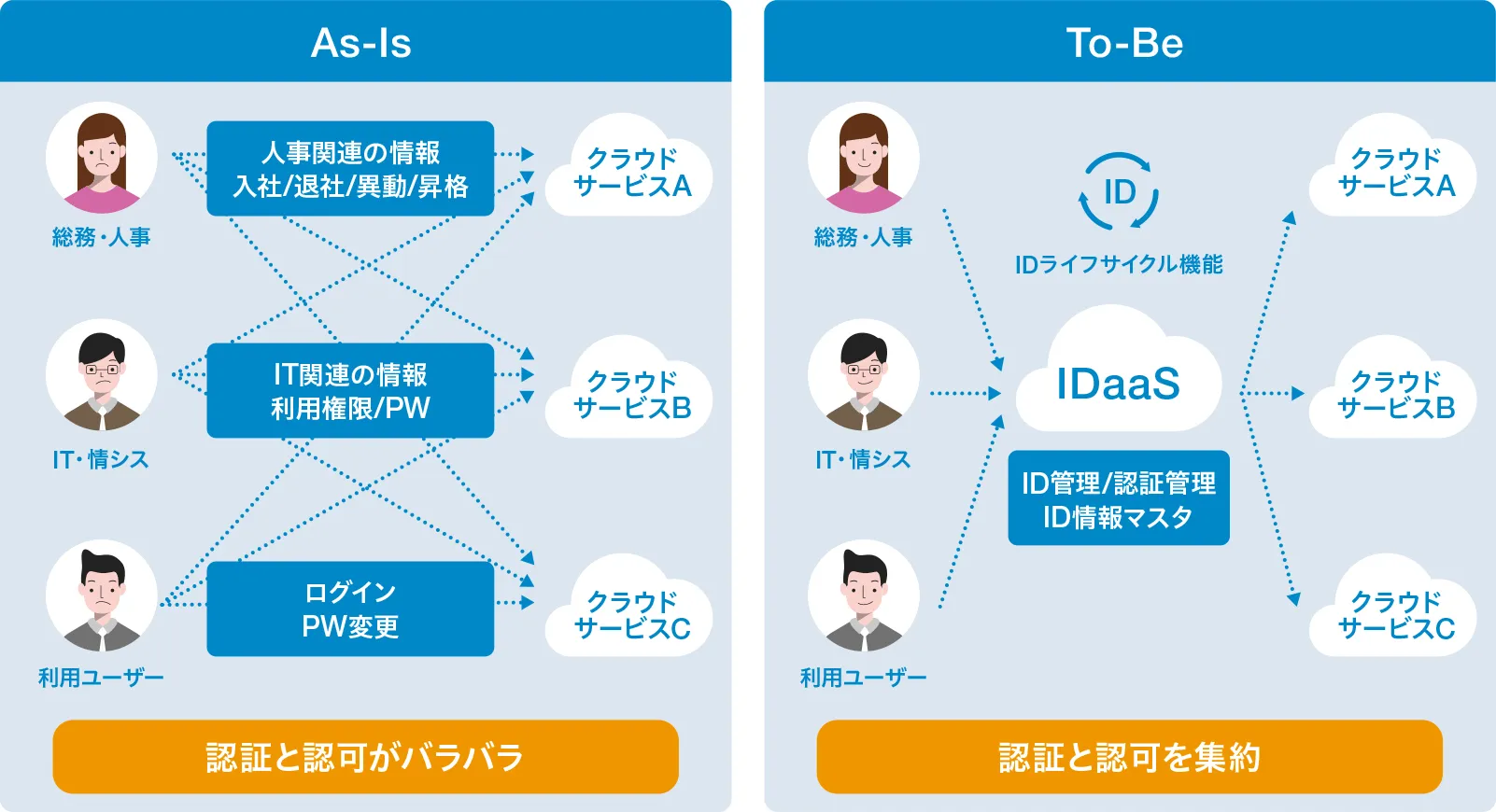

【統合ID基盤(ID管理と認証管理を統合した基盤)】

統合ID基盤とは、企業内の「ID管理」と「認証管理」を統合した仕組みで、ID管理・認証の役割を担っています。統合ID基盤は、統合ID管理基盤、ID基盤、統合認証基盤といった名称で呼ばれる場合もあります。

従来、ID管理と認証・認可はそれぞれ別の仕組みで運用されていましたが、統合ID基盤ではこれらを統合的に管理できるようになります。

その主な役割を整理すると次のようになります。

- 「認証」に必要なID情報を、ライフサイクルに応じてすばやく更新できること

- 「認可」に必要な情報(所属や役職など)を、各システムやサービスに迅速かつ適切に反映できること

- ID情報を常に最新の状態で保持し、認証時に正確に本人性を確認できること

また、この統合ID基盤としての機能を期待し、IDaaS(Identity as a Service)を導入するケースも増えています。その際には、そのIDaaSがID管理機能と認証機能を搭載しているかは確認が必要です。

【IDaaS】

IDaaS(Identity as a Service)とは、クラウド上で提供される「ID管理」と「認証」を統合したサービスであり、いわばクラウド型のID基盤です。従来はオンプレミスで構築・運用されていたID基盤をSaaSとして利用できるのが特長です。

これにより、導入・運用コストの削減、外部SaaSとのスムーズな連携、最新セキュリティ技術の迅速な適用など、多くのメリットが得られます。

現在、IDaaSはさまざまなニーズに合わせて、下記のような領域のサービスも提供されています。

- メールやグループウェアの認証に特化したIDaaS

- ユーザーID・アカウントの発行・削除などライフサイクル管理に強みを持つIDaaS

- SSOのみの機能に特化したIDaaS

多様なIDaaS製品の中から、自社の業務環境・統制方針・セキュリティ要件に適したサービスを見極めて選定することが重要です。

【シングルサインオン(SSO)】

シングルサインオン(SSO)とは、特定のサービスに一度ログインし認証すれば、一定時間、他のシステムやアプリケーションに再認証なしでアクセスできるようになる仕組みです。例えば、あるクラウドサービスにログインした後、そのまま別の業務アプリケーションやファイル共有サービスなどにもユーザー名とパスワード入力なしで利用できるようになります。

これにより、ユーザーは複数のID・パスワードを覚えることなく、一度のログインで複数サービスが利用できるため、業務の効率化やユーザー体験の向上につながることが期待できます。管理者にとってもID・パスワード発行の手間や、パスワード忘れなど問い合わせ対応の省力化にもつながります。また、SSOの入口の認証を強化することで、セキュリティ対策の上でも効果的と考えられています。

4. その他

【ディレクトリサービス】

ディレクトリサービスとは、ネットワーク上のユーザーやデバイス、リソースなどの情報を階層構造で整理・管理し、検索や参照を効率化するための仕組みです。一般的には、DNS(Domain Name System)やNIS(Network Information Service)などもディレクトリサービスに含まれますが、ここでは、その中でもID管理やユーザー認証にも利用されるディレクトリサービスに注目します。

その代表例として、(1)オープンソースで柔軟な構成が可能なOpenLDAP、(2)Windows環境に最適化されたActive Directory、(3)クラウドベースで提供されるMicrosoft Entra IDなどがあり、いずれもID情報の一元管理やアクセス制御を担う重要な役割を果たしています。この3つについて、下記で簡単に解説します。

具体的な対策としては、次のようなものがあります。

- OpenLDAP

OpenLDAP(オープンエルダップ)は、LDAP(Lightweight Directory Access Protocol)に準拠したオープンソースのディレクトリサービスです。ユーザー情報やグループ、認証情報などを階層的に管理でき、UNIX/Linux環境を中心に広く利用されています。

軽量で柔軟性が高く、自社の要件に応じてカスタマイズや拡張ができる一方、GUIなどの管理機能は限定的で、導入や運用には一定の技術的知識が求められます。

Active DirectoryがWindows環境に最適化されているのに対し、OpenLDAPはより中立的・クロスプラットフォームな環境で利用されます。 - Active Directory

Active Directoryとは、Microsoftが提供するディレクトリサービスで、ユーザーID、Windows PC、グループなどの情報を一元的に管理できる仕組みです。主にWindows環境におけるユーザーの認証と認可(アクセス制御)を担う、企業ネットワークの中核的な基盤です。企業内では、ユーザーがWindows端末にログインしたり、共有フォルダや社内システムにアクセスしたりする際、Active Directoryがその認証・認可の判断を行っています。組織構造や役職に応じた柔軟なアクセス制御が可能で、セキュリティと運用の効率化に大きく貢献します。

ただし、標準的なActive Directory環境では、クラウドサービスやWebアプリケーションとの連携機能は限定的です。Microsoft 365や外部SaaSと認証連携を行うには、AD FS(Active Directory Federation Services)や、クラウド型ID基盤であるMicrosoft Entra ID(旧称:Azure Active Directory)などとの連携構成が必要となります。現在では、オンプレミスとクラウドのID基盤を組み合わせたハイブリッド運用が一般的になっており、Active Directoryの役割もそれに応じて拡張されています。 - Microsoft Entra ID

Microsoft Entra ID(旧称:Azure Active Directory)は、Microsoftが提供するクラウドベースのIDおよびアクセス管理サービス(IDaaS)です。ユーザー認証、アクセス制御、シングルサインオン(SSO)などの機能を備え、Microsoft 365をはじめとするさまざまなSaaSやWebアプリケーションと安全に連携する基盤として広く利用されています。

従来のActive Directoryが社内ネットワークを前提とした設計であるのに対し、Microsoft Entra IDはクラウドネイティブな設計となっており、インターネット経由でのアクセスやクラウドサービス利用に最適化されています。多要素認証(MFA)やデバイス管理にも対応しており、ゼロトラストセキュリティモデルに基づく柔軟なアクセス制御を実現します。

例えば、ユーザーが外出先や在宅勤務環境からMicrosoft 365にアクセスする際も、Microsoft Entra IDを通じて本人認証やアクセスの適正な判断が行われ、企業データを安全に保護できます。Microsoft Entra IDは、ハイブリッドワークやクラウド活用を支える現代のID基盤として、その重要性をますます高めています。

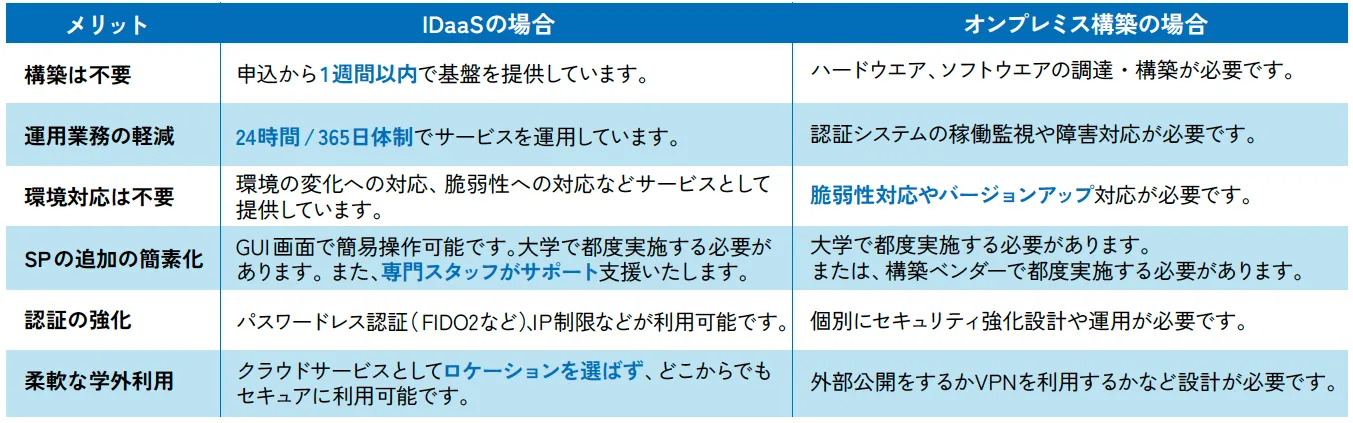

【オンプレミスのID管理とIDaaSの比較】

ID管理製品には「オンプレミス型」と「クラウド型(IDaaS)」の2つの方式があります。

オンプレミス型は、自社のサーバー環境にID管理システムを構築して運用する方式です。自社ニーズに合わせた柔軟なカスタマイズが可能で、社内に閉じたネットワークでの運用ができるため、高度なセキュリティ制御が行えるのが特長です。一方で、導入や保守にかかるコストや手間が大きく、システムのアップデートや障害対応も自社の責任で行う必要があります。

クラウド型のIDaaSは、ID管理をサービスとして利用できます。初期導入が容易で、高い可用性と拡張性を持ち、外部サービスとの連携にも強みがあります。リモートワークやクラウドサービス活用が進む現代の働き方に適した選択肢です。

どちらを選ぶべきかは、システムの規模、社内リソース、セキュリティ要件によって異なります。両者の特性をよく理解し、自社に最適なID管理の形を選択することが重要です。

※IDaaSは 国産IDaaS「Extic」 の場合

【特権ID管理】

特権IDとは、一般のユーザーIDとは異なる特別な権限を持つIDを指します。主にシステム管理者やネットワーク管理者が使用するものであり、サーバーやネットワーク機器の操作、システム設定の変更、ユーザー権限の管理といった、影響範囲の広い重要な操作を実行できます。特権IDは、万が一、悪用された場合には、情報漏えい、データ改ざん、業務停止などの重大なリスクにつながる可能性があります。

こうしたリスクに対応するために必要なのが、特権IDの利用を適切に制御・監視する「特権ID管理」です。この仕組みの目的は、不正使用や操作ミスなどの事故を未然に防ぐこと、責任の所在を明確にすることなどが挙げられます。

具体的な対策としては、次のようなものがあります。

- 誰が・いつ・どの端末からログインし、何を操作したかを詳細に記録する(操作ログの取得)

- 必要なときにだけ一時的に特権IDを貸与し、利用後は回収する(一時貸与・パスワード貸出方式)

- 特権IDの利用を申請・承認制にすることで、使用の透明性とアカウンタビリティ(責任追跡性)を確保する

これらの管理を徹底することで、万が一トラブルが発生しても迅速な追跡と対応が可能になります。セキュリティ対策とガバナンス強化の観点から、特権ID管理は多くの企業にとって欠かせない仕組みとなっています。

まとめ

ID管理や認証・認可について正しく理解することは、適切なID・アカウント管理製品の選定や、自社に合ったID管理体制の構築につながります。単に知識を得るだけでなく、業務や組織の実態に即した運用ルールを設計する上で、基礎知識の整理は欠かせません。

本コラムを自社のID管理を見直すきっかけとしてもぜひ、ご活用ください。

尚、本コラムの内容はホワイトペーパーにもまとめておりますので、ご興味のある方は是非、ご参照ください。